自治体DXでID管理と多要素認証が重要になる理由

自治体DXを進めるうえで、いま大きなテーマになっているのが「誰が、どのシステムに、どの権限でアクセスできるのか」を適切に管理することです。

オンライン申請、庁内システムのクラウド化、ガバメントクラウドへの移行、職員のテレワーク、生成AIや庁内FAQの活用など、行政の業務環境は少しずつ変化しています。便利な仕組みが増える一方で、IDやパスワードの管理が曖昧なままでは、不正アクセスや情報漏えいのリスクが高まる可能性があります。

デジタル庁は、自治体の基幹業務システムについて、標準化対象事務を20事務とし、原則として2025年度までに標準準拠システムへの円滑かつ安全な移行を目指すとしています。また、ガバメントクラウドの利用により、共同利用、柔軟な拡張、セキュリティ対策や運用監視などのメリットを享受しやすくなると説明しています。

つまり、これからの自治体DXでは「便利なシステムを入れること」だけでは不十分です。安全に使い続けるためのID管理、多要素認証、権限管理、監査の仕組みまで含めて整備することが重要になります。基礎資料でも、ID管理と多要素認証は、自治体におけるセキュリティ強靭化と行政DXを両立するための基盤として整理されています。

ID管理とは何か

ID管理とは、職員や委託先、外部関係者などが利用するアカウントを、作成から変更、削除まで一貫して管理する仕組みです。

単に「ログインIDを発行すること」ではありません。人事異動、退職、部署変更、兼務、臨時職員、委託事業者の利用などに合わせて、必要な権限だけを付与し、不要になった権限をすぐに削除することまで含まれます。

自治体では、住民情報、税、福祉、教育、防災、財務、文書管理など、多くの重要情報を扱います。そのため、ID管理が不十分だと、退職者のアカウントが残ったままになる、異動前の権限で別部署の情報にアクセスできる、委託先アカウントの利用状況が追えないといった問題が起こる可能性があります。

多要素認証とは何か

多要素認証とは、IDとパスワードだけに頼らず、複数の認証要素を組み合わせて本人確認を行う仕組みです。

主な認証要素には、次のようなものがあります。

- 知識情報:パスワード、PINなど

- 所持情報:スマートフォン、ICカード、セキュリティキー、証明書など

- 生体情報:指紋、顔認証など

パスワードだけの認証では、漏えい、使い回し、推測、フィッシングなどのリスクがあります。多要素認証を組み合わせることで、仮にパスワードが知られた場合でも、不正ログインを防ぎやすくなります。

自治体分野では、無線LAN利用時の認証強化やマイナンバー利用事務系での多要素認証など、認証の厳格化が重要な論点になっています。2025年3月改訂のガイドラインに関連して、LGWAN接続系やマイナンバー利用事務系端末で無線LANを使う場合、正規端末に配付したクライアント証明書による認証が必須と説明されています。

なぜパスワードだけでは限界があるのか

自治体の業務では、職員が複数のシステムを使い分けることが一般的です。文書管理、財務会計、住民記録、メール、グループウェア、LGWAN系サービス、クラウドサービスなど、ログイン先が多くなるほど、パスワード管理は複雑になります。

その結果、覚えやすいパスワードを使う、複数のシステムで同じパスワードを使い回す、メモに残すといった行動が起こりやすくなります。これは職員個人の意識だけの問題ではなく、運用設計そのものの問題です。

安全性を高めるには、職員に負担を押し付けるだけでなく、シングルサインオン、多要素認証、端末認証、権限管理を組み合わせ、使いやすく安全な環境を整える必要があります。

ゼロトラスト時代の自治体セキュリティ

従来の自治体セキュリティは、ネットワークを分離し、庁内と外部を分ける考え方が中心でした。もちろん、三層分離やLGWAN環境は今も重要です。

しかし、クラウド利用やテレワーク、外部サービスとの連携が進む中では、「庁内ネットワークに入っているから安全」とは言い切れなくなっています。そこで重要になるのが、ゼロトラストの考え方です。

ゼロトラストでは、アクセスのたびに「正しい利用者か」「正しい端末か」「必要な権限か」「通常と異なる動きはないか」を確認します。ここで中心になるのがIDです。

つまり、ゼロトラストは高度な専門技術だけの話ではありません。自治体の実務に置き換えると、次のような基本を徹底することです。

- 職員ごとに個別IDを発行する

- 共有アカウントをできるだけ減らす

- 管理者権限を必要最小限にする

- 異動・退職時にすぐ権限を変更する

- 外部委託先のアカウントを把握する

- 重要システムでは多要素認証を使う

- ログを残し、後から確認できるようにする

ガバメントクラウドと責任分界

ガバメントクラウドの利用が進むと、自治体、デジタル庁、クラウドサービス提供事業者、運用管理補助者、ASP、回線事業者など、複数の関係者が関わります。

デジタル庁の資料では、ガバメントクラウド上で標準準拠システムを運用管理する場合、地方公共団体、CSP、運用管理補助者、ASP、回線運用管理補助者、通信回線事業者などの責任分界を明確にすることが目的として示されています。

このとき大切なのは、「クラウドだから安全」と考えないことです。クラウド基盤そのものの安全性と、自治体側のID管理・権限管理・運用ルールは別の問題です。

たとえば、クラウド環境が適切に保護されていても、管理者IDが共有されていたり、委託先の権限が過剰だったり、退職者アカウントが残っていたりすれば、そこが弱点になります。

ガバメントクラウド時代の自治体セキュリティでは、「どの主体が、どこまで責任を持つのか」を契約や運用ルールで明確にし、そのうえでIDと権限を管理することが欠かせません。

多要素認証は「安全性」と「使いやすさ」の両立が必要

多要素認証は重要ですが、現場の使い勝手を無視して導入すると、業務効率を下げてしまう可能性があります。

毎回複雑な操作が必要になる、端末を持ち替えなければならない、現場職員が使いにくい、災害対応時にログインできないといった状態では、本来の目的を果たせません。

そのため、自治体で多要素認証を導入する際は、次の視点が重要です。

第一に、重要度に応じて認証レベルを分けることです。すべてのシステムに同じ強度の認証を求めるのではなく、住民情報や税情報など重要度の高いシステムから優先的に強化する考え方が現実的です。

第二に、職員の利用シーンを把握することです。庁内端末、出先機関、窓口、災害対応、テレワークでは、使いやすい認証方式が異なります。

第三に、例外運用を最小限にすることです。「このアカウントだけは多要素認証なし」「この委託先だけは共有ID」といった例外が増えると、そこが攻撃の入口になる可能性があります。

SSOで職員の負担を減らす

多要素認証とあわせて検討したいのが、シングルサインオン、いわゆるSSOです。

SSOは、一度の認証で複数のシステムにアクセスできる仕組みです。職員が何度もIDとパスワードを入力する負担を減らし、同時に認証ログを集約しやすくなります。

ただし、SSOにも注意点があります。認証基盤が停止すると複数システムに影響が出る可能性があるため、バックアップ、障害時の対応、管理者権限の保護、多要素認証との組み合わせが重要です。

SSOは「便利にするための仕組み」であると同時に、「認証を一元管理するための仕組み」でもあります。自治体DXでは、職員の利便性とセキュリティを両立する手段として、段階的に検討する価値があります。

IDライフサイクル管理を整える

自治体で見落とされがちなのが、IDのライフサイクル管理です。

IDライフサイクル管理とは、アカウントの作成、権限付与、変更、停止、削除までを一連の流れとして管理することです。

特に重要なのは、異動と退職のタイミングです。自治体では年度替わりに人事異動が集中し、短期間で多くの権限変更が発生します。ここで手作業に頼りすぎると、権限の削除漏れや設定ミスが起こる可能性があります。

そのため、将来的には人事情報とID管理システムを連携させ、異動や退職に応じて権限を自動的に見直す仕組みが望まれます。最初から大規模な仕組みを導入するのが難しい場合でも、まずは「誰が、どのシステムに、どの権限を持っているか」を棚卸しするだけでも大きな前進です。

自治体が今すぐ確認したい実務ポイント

自治体がID管理と多要素認証を見直す際には、いきなり高度な仕組みを導入するよりも、現状把握から始めることが重要です。

まず確認したいのは、共有アカウントの有無です。共有アカウントが多いと、誰が操作したのかを後から確認しにくくなります。

次に、管理者権限の範囲です。管理者権限は便利ですが、攻撃者に悪用された場合の影響が大きくなります。必要な人に、必要な期間だけ付与する運用が求められます。

さらに、外部委託先のアカウント管理も重要です。委託先の担当者変更や契約終了時に、アカウントが残ったままになっていないかを確認する必要があります。

最後に、認証ログの確認体制です。ログを取得していても、誰も見ていなければ意味がありません。不審なログイン、通常と異なる時間帯のアクセス、使われていないアカウントの動きなどを確認する体制が必要です。

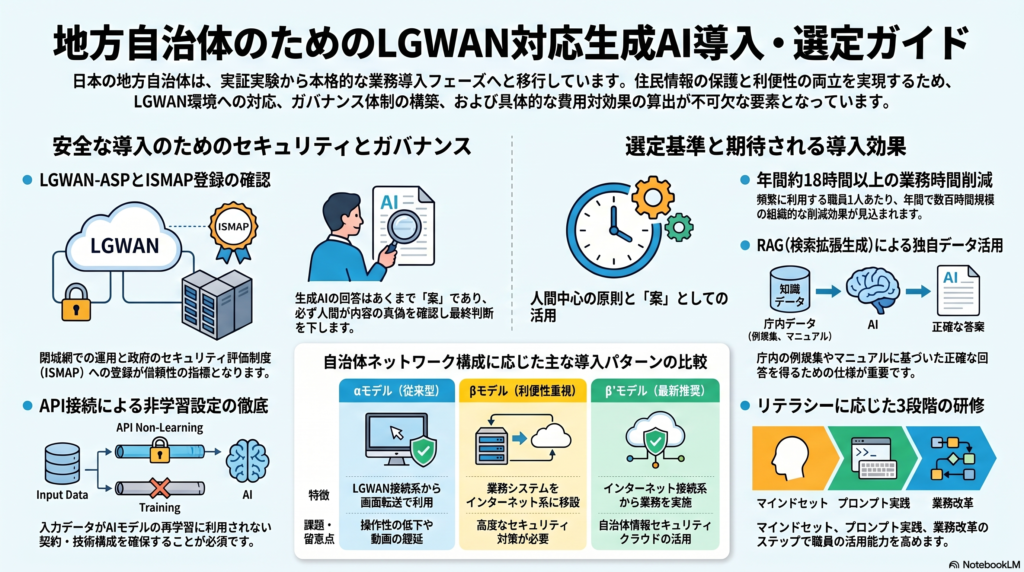

生成AI活用にもID管理は欠かせない

自治体で生成AIや庁内FAQ、文書検索、RAGなどを活用する場合にも、ID管理は欠かせません。

生成AIを業務で使う場合、誰がどの情報にアクセスできるのか、どの文書を検索対象にしてよいのか、個人情報や機密情報をどう扱うのかを決める必要があります。

ここでID管理が曖昧だと、本来アクセスすべきでない情報が検索対象になったり、職員の権限を超えた情報が表示されたりする可能性があります。

つまり、AI活用の前提としても、ID管理とアクセス制御は重要です。AIを導入する前に、庁内文書の整理、権限設計、利用ルール、ログ管理を整えることが、結果的に安全なAI活用につながります。

まとめ:ID管理は自治体DXの土台である

自治体DXは、単にシステムを新しくすることではありません。住民サービスを守り、職員の負担を減らし、行政運営を持続可能にするための業務改革です。

その土台になるのが、ID管理と多要素認証です。

誰が、どの情報に、どの権限でアクセスできるのか。異動や退職に合わせて権限が見直されているか。重要なシステムでは多要素認証が導入されているか。外部委託先のアカウントは管理されているか。

こうした基本を整えることで、ガバメントクラウド、オンライン申請、庁内システム、生成AI活用といった取り組みを、より安全に進めやすくなります。

これからの自治体に求められるのは、「便利にするDX」と「守るセキュリティ」を分けて考えないことです。ID管理と多要素認証は、その両方をつなぐ重要な基盤です。

コメント